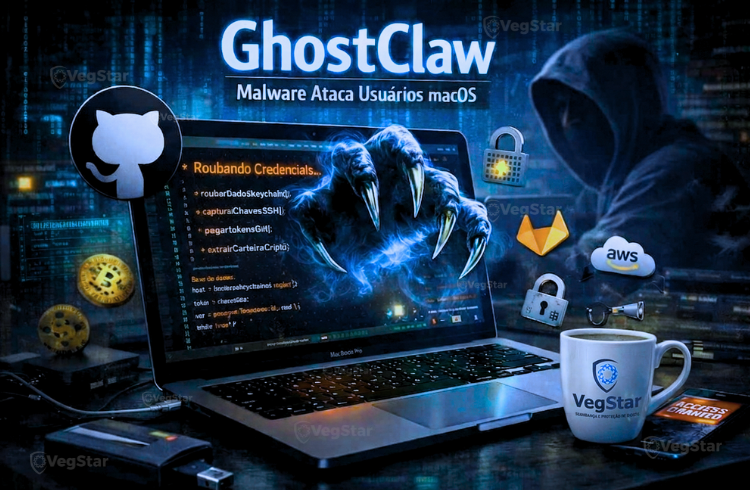

O ecossistema Apple sempre foi visto por muitos profissionais como um ambiente mais seguro. No entanto, uma nova campanha maliciosa está provando que a confiança excessiva também pode ser uma vulnerabilidade perigosa.

Como o GhostClaw infecta dispositivos macOS

Pesquisadores da Jamf Threat Labs identificaram o GhostClaw, um malware que está mirando usuários de macOS, principalmente desenvolvedores, por meio de repositórios falsos no GitHub, pacotes npm adulterados e fluxos de trabalho com IA. O objetivo é roubar credenciais, tokens de acesso, chaves SSH, cookies de navegador e até carteiras de criptomoedas.

O ataque explora um hábito comum entre equipes técnicas: copiar comandos de instalação diretamente de arquivos README. À primeira vista, os repositórios parecem legítimos, com histórico de commits, estrelas no GitHub e documentação bem escrita. Porém, ao executar comandos como npm install ou scripts de setup no Terminal, a vítima ativa silenciosamente o payload malicioso.

Diferente de ataques tradicionais, o GhostClaw não depende de explorar falhas do sistema operacional. Em vez disso, ele se apoia na engenharia social e na confiança do usuário no fluxo normal de instalação.

Quais dados o malware tenta roubar

Depois da execução, o GhostClaw pode coletar:

- Senhas armazenadas no Keychain do macOS

- Tokens do GitHub e GitLab

- Credenciais AWS, Azure e Google Cloud

- Chaves SSH

- Sessões autenticadas em navegadores

- Dados de carteiras cripto

- Configurações de ferramentas de IA e automação

- Credenciais Docker e Kubernetes

Consequentemente, em ambientes corporativos isso pode se transformar rapidamente em:

- Invasão de repositórios privados

- Acesso indevido a pipelines CI/CD

- Comprometimento de nuvem

- Vazamento de código-fonte

- Movimento lateral dentro da infraestrutura

Por que empresas precisam se preocupar

Esse caso reforça uma tendência crítica: os ataques à cadeia de suprimentos de software estão migrando para o comportamento humano. Ou seja, o vetor não é apenas a vulnerabilidade técnica, mas também a rotina operacional dos times:

- Confiança em pacotes públicos

- Uso de IA para acelerar código

- Execução automática de scripts

- Falta de validação de origem

- Permissões excessivas em máquinas de desenvolvimento

Portanto, em empresas, uma única estação Mac comprometida pode abrir portas para ambientes inteiros de produção.

Como a sua empresa pode se proteger

Para reduzir esse risco, algumas práticas são essenciais:

- Em primeiro lugar, validar a origem de repositórios: Confirme o autor e a reputação do mantenedor antes de qualquer download.

- Em seguida, restringir dependências: Implemente políticas de allowlist para pacotes npm, PyPI e Homebrew.

- Além disso, proteger endpoints macOS: Utilize soluções EDR/XDR para detectar comportamentos suspeitos em tempo real.

- Por fim, também é importante monitorar credenciais e realizar rotação frequente.

- , treinar desenvolvedores para reconhecer ataques à cadeia de suprimentos.

Conclusão

O GhostClaw mostra como ataques modernos exploram confiança, velocidade e automação para atingir empresas. Em resumo, em um cenário onde equipes usam GitHub, npm e ferramentas de IA diariamente, proteger endpoints de desenvolvimento deixou de ser opcional. A segurança precisa acompanhar o ritmo do negócio — sem comprometer produtividade.

👉 Sua equipe de está protegida contra ataques à cadeia de software? A VegStar ajuda empresas a proteger endpoints, credenciais e ambientes cloud contra ameaças avançadas como o GhostClaw.